Introduction

Le cloud computing est devenu incontournable pour les entreprises et les gouvernements, offrant une flexibilité et une scalabilité inégalées. Cependant, tous les types de cloud ne se valent pas, et il est crucial de comprendre leurs différences, ainsi que les enjeux de souveraineté des données qui y sont associés. Cet article explore les différents types de cloud (public, privé, hybride et souverain), ainsi que les préoccupations en matière de sécurité et de contrôle des données.

1. Les Différents Types de Cloud

1.1. Cloud Public

Le cloud public est un modèle où les services et l’infrastructure sont gérés par des fournisseurs tiers comme AWS, Microsoft Azure et Google Cloud. Ces services sont partagés entre plusieurs clients.

Avantages :

– Coûts réduits (paiement à l’usage)

– Haute scalabilité

– Accès à des technologies avancées et mises à jour régulières

Inconvénients :

– Moins de contrôle sur l’infrastructure

– Risques de conformité et de sécurité selon les réglementations locales

1.2. Cloud Privé

Le cloud privé est dédié à une seule organisation et peut être hébergé en interne ou chez un prestataire.

Avantages :

– Sécurité et contrôle accrus

– Meilleure conformité aux réglementations

– Personnalisation des ressources

Inconvénients :

– Coût élevé

– Moins de flexibilité que le cloud public

Un serveur dédié peut faire partie d’un cloud privé, mais s’il est hébergé chez un fournisseur de cloud public, il peut être soumis à certaines contraintes légales du pays du fournisseur.

1.3. Cloud Hybride

Le cloud hybride combine cloud public et cloud privé, permettant d’exploiter les avantages de chaque modèle.

Exemple d’architecture hybride :

– Applications et charges de travail lourdes sur un cloud public

– Données sensibles stockées sur un cloud privé ou souverain

Avantages :

– Optimisation des coûts et des performances

– Flexibilité et adaptation aux besoins variés

1.4. Cloud Souverain

Le cloud souverain est conçu pour respecter les exigences légales et réglementaires d’un pays en matière de localisation des données. Il est souvent adopté par les gouvernements et les secteurs sensibles.

Avantages :

– Protection contre les lois étrangères comme le CLOUD Act

– Respect des réglementations locales (ex : RGPD en Europe)

– Réduction de la dépendance technologique aux grands fournisseurs américains

2. Les Enjeux de la Souveraineté des Données

2.1. Pourquoi les gouvernements se méfient des clouds publics internationaux ?

Les gouvernements craignent que les données stockées sur des infrastructures gérées par des entreprises étrangères puissent être accessibles via des lois comme le CLOUD Act aux États-Unis. Cette loi permet aux autorités américaines d’exiger l’accès à des données stockées à l’international par des entreprises américaines.

2.2. Problématiques du CLOUD Act

– Accès possible aux données, même si elles sont stockées hors des États-Unis

– Risques pour la confidentialité des données sensibles d’un pays

– Dépendance technologique vis-à-vis des éditeurs de solutions cloud américaines

Certains pays développent donc des solutions locales pour garantir leur indépendance et protéger leurs données critiques.

3. Stratégies pour Concilier Performance et Sécurité

3.1. Approche hybride

– Utiliser un cloud privé pour stocker les données sensibles

– Exploiter le cloud public pour la scalabilité et la flexibilité

3.2. Chiffrement des données

Le chiffrement permet de protéger les données, même si elles sont stockées sur un cloud public. Seul le propriétaire des données possède les clés de déchiffrement.

3.3. Migration progressive vers un cloud souverain

Plutôt que d’abandonner complètement les solutions cloud existantes, une transition progressive permet de réduire les risques et d’assurer une continuité des services.

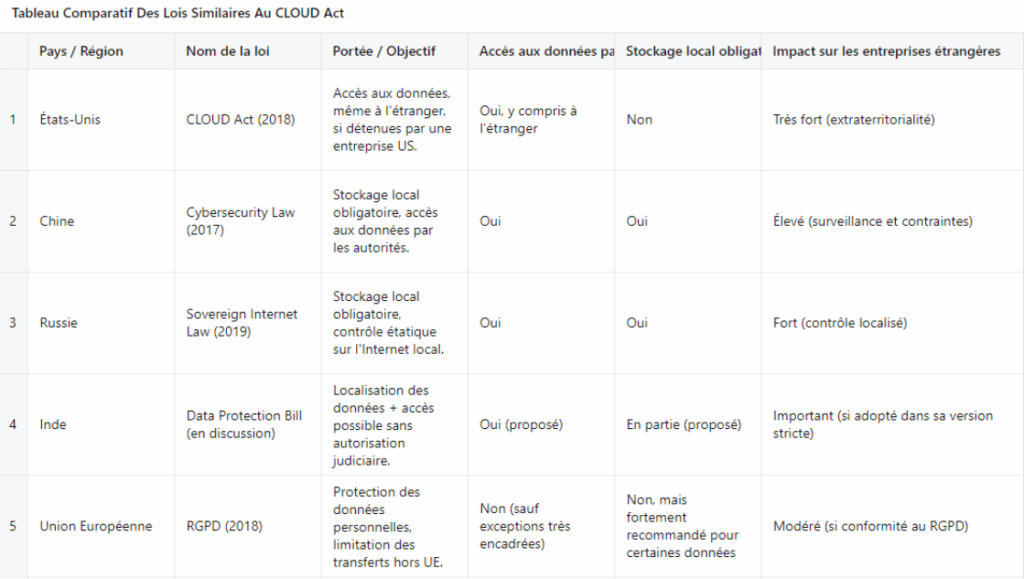

4. Comparatif des lois similaires au CLOUD Act

Il existe des équivalents ou des lois proches du CLOUD Act dans d’autres pays. Même si le CLOUD Act américain est le plus connu (et souvent le plus redouté à cause de la puissance des GAFAM), d’autres États ont aussi des lois qui permettent l’accès aux données, même à distance ou à l’étranger.

Voici quelques exemples et équivalents notables :

🇺🇸 CLOUD Act (États-Unis) – 2018

Permet aux autorités américaines de réclamer des données stockées à l’étranger si elles sont hébergées par une entreprise américaine (Microsoft, Google, AWS, etc.).

➡️ Le problème : même si les données sont stockées en Europe, elles peuvent être demandées par les États-Unis.

🇨🇳 China’s Cybersecurity Law (Chine) – 2017

Impose aux entreprises opérant en Chine de stocker localement les données sensibles et de fournir un accès au gouvernement en cas de demande.

➡️ Très intrusif : souvent perçu comme une surveillance gouvernementale très poussée.

🇷🇺 Sovereign Internet Law (Russie) – 2019

Oblige les entreprises à stocker les données des citoyens russes sur des serveurs situés en Russie et à les fournir sur demande des autorités.

➡️ Cela crée une sorte d’“internet à la russe”, sous contrôle étatique.

🇮🇳 Data Protection Bill (Inde) – en discussion/modification depuis 2019

Inclut des dispositions de localisation des données et permettrait au gouvernement d’accéder à certaines données sans autorisation judiciaire, en cas d’“intérêt national”.

🇪🇺 Rien d’équivalent… mais le RGPD protège l’inverse

L’Union européenne n’a pas de loi équivalente au CLOUD Act, au contraire :

- Le RGPD protège fortement les données personnelles des citoyens européens.

- Il interdit en principe le transfert de données vers des pays qui ne garantissent pas un niveau de protection équivalent.

➡️ C’est justement pour ça que le CLOUD Act est problématique pour l’UE : il entre en conflit direct avec le RGPD.

Conclusion

Le choix du bon modèle de cloud dépend des besoins de l’organisation en termes de performances, de sécurité et de conformité. Les entreprises et gouvernements doivent trouver un équilibre entre flexibilité et souveraineté des données. En adoptant une approche hybride et en mettant en place des solutions de chiffrement et de cloud souverain, ils peuvent bénéficier des avantages du cloud tout en assurant la protection de leurs données critiques.